Quelles traces laisse-t-on sur Internet ?

Peut-on naviguer sur le web en toute tranquillité ? Quelqu’un peut-il voir discrètement ce qu’on fait et si oui, quelles peuvent en être les conséquences ? Dans un imaginaire relativement répandu, seules les forces de l’ordre peuvent nous observer, et tant que l’on ne fait rien de criminel, on n’a aucune raison de s’inquiéter. La réalité est cependant plus complexe que ça. Des entreprises privées (des “data brokers“), sur lesquelles nos autorités n’ont qu’un contrôle très limité, ont accès à des volumes considérables de données, permettant d’établir un profil très précis de la plupart des internautes. Est-ce simplement le prix à payer pour avoir des services gratuits ?

Nous vivons dans un monde qui évolue vite ; L’actualité récente nous a montré qu’une élection peut faire en sorte que des idées ou actions qui étaient acceptables peuvent soudain mener à de sérieux ennuis. On peut citer l’exemple de ce chercheur qui n’a pas pu entrer aux USA parce qu’il exprimait, dans des conversations privées sur son téléphone, son opposition à la nouvelle administration. Ou le fait que “les autorités américaines utilisaient ce genre de service pour identifier les femmes qui se rendaient dans des cliniques où l’IVG est interdite.” Un militant pour la cause LGBT+ ou climatique pourrait se sentir en danger lors de ses déplacements dans un nombre grandissant de pays.

On ne sait par ailleurs jamais dans quelles mains tombent ces données. Elles peuvent servir à faciliter une tentative de phishing ou de l’espionnage industriel.

D’où proviennent ces données ? En grande partie de notre comportement sur le web. Nous allons voir dans la suite ce qui permet à ces data brokers, mais aussi, dans certains cas, aux autorités d’un pays, ami ou non, de savoir ce que l’on y fait. Nous parlerons d’adresse IP, de cookies et de “fingerprinting”.

Dans un prochain article, nous verrons comment on peut protéger sa vie privée face à ces méthodes.

Le fantasme de l’adresse IP

On entend souvent dire, dans les médias, les séries, ou par des pseudo-spécialistes, que son adresse IP est la “carte d’identité” ou l’empreinte de l’ordinateur que l’on utilise, et que quiconque la connaît peut à peu près tout savoir de nous et nous identifier en un clin d’œil. Commençons par déconstruire ce fantasme très largement exagéré.

C’est quoi une adresse IP ?

Pour qu’un ordinateur A (par exemple, votre ordinateur ou votre smartphone) puisse communiquer avec un serveur B (typiquement un site web ou un serveur de mail), les deux doivent obtenir une adresse IP “publique” (pour “Internet Protocol”), composée d’une séquence de 4 nombres entre 0 et 255 (pour IPv4 ; voir ici pour l’IPv6). Exemple : 178.144.72.179. L’ordinateur A va alors générer un grand nombre de “paquets IP”, avec, outre le contenu, l’adresse IP de destination (le serveur B, qui héberge le site web que vous visitez, typiquement) et sa propre IP, permettant de recevoir la réponse (le contenu des pages).

Peut-on voir son adresse IP ? On peut la demander directement à son appareil. Par exemple :

- Sous Windows : taper “cmd + Enter” dans le menu démarrer, puis “ipconfig + Enter” ;

- Sur Android : “Paramètres > À propos du Téléphone > Information sur le statut”.

Mais on peut aussi demander à un site web tel que https://www.mon-ip.com/. On constate cependant que l’adresse montrée par ce type de site web n’est quasiment jamais celle donnée par l’appareil. La première méthode donne l’adresse IP privée, la seconde l’adresse IP publique. Pour en comprendre la différence, il faut aller un peu plus loin dans le mécanisme d’attribution des adresses IP. Nous distinguerons le cas simple de la connexion à un modem domestique des cas plus complexes de connexions à des réseaux plus largement partagés (“hotspot” de l’opérateur – qui permet, chez certains opérateurs, de se connecter au Wifi de n’importe quel modem -, ou réseau mobile 3/4/5 G).

Pour le premier cas de figure, prenons l’exemple d’un ordinateur connecté via Wifi ou réseau filaire à un modem domestique (peu importe qu’il s’agit de la fibre, l’ADSL ou le câble). Ce modem va lui attribuer dynamiquement une adresse IP. Dans quasiment la totalité des cas, il s’agira d’une adresse “privée” de type “192.168.1.x”, où “x” est un petit nombre, souvent inférieur à 20. Des milliards d’ordinateurs ont cette adresse IP au même moment, qui n’apporte donc strictement aucune information personnelle. Ce n’est pas cette adresse IP que le site web que vous visitez recevra.

Votre modem obtiendra par ailleurs également une autre adresse IP de la part de l’opérateur (ou FAI, pour Fournisseur d’Accès à Internet – ISP en anglais). Si vous n’utilisez pas de VPN (voir notre prochain article), c’est cette adresse que le site web que vous visitez verra (à voir, par exemple, avec un site comme https://www.mon-ip.com/). Ceci parce que votre modem changera dans chaque paquet l’adresse IP de votre appareil avec sa propre adresse IP (nous passerons sous silence les mécanismes qui permettent, au retour, d’attribuer les paquets à la bonne machine).

Une situation très similaire se produira si vous vous connectez au réseau Wifi d’un café, d’un restaurant ou d’une gare : tous les internautes apparaîtront avec la même adresse IP aux yeux des sites web visités.

Le second cas de figure (“hotspot” ou réseau mobile 3/4/5G) ne sera pas très différent : l’adresse IP que vous recevrez n’est pas celle que le site web que vous visitez verra. Cette dernière sera partagée par tous les visiteurs derrière le même point d’accès. Et sera beaucoup plus dynamique, avec un probable changement à chaque reconnexion.

Ça donne de l’information ?

Cette adresse IP publique, visible par le service que vous consultez, est donc en fait très peu informative et n’est que peu liée à un ordinateur :

- Elle est dynamique, et peut changer entre deux visites. Si l’adresse IP attribuée à un modem, qui se déconnecte rarement du réseau, peut être stable sur plusieurs jours, voire semaines, c’est beaucoup moins le cas des connexions à un hotspot ou au réseau mobile, qui peuvent changer plusieurs fois par jour ;

- Elle est partagée, et est donc la même pour tous les appareils d’une même famille, voire pire, tous les clients d’un restaurant. Ce n’est quasiment jamais l’adresse IP de votre appareil que le site web reçoit ;

- Elle ne résiste pas à l’itinérance : si, avec un téléphone, vous passez de la 4G au réseau Wifi de la maison, pour ensuite passer au hotspot Wifi, vous présenterez 3 adresses IP différentes durant la même session.

Un site web ou un service qui connaît votre adresse IP ne connait donc vraiment pas grand-chose de vous : votre opérateur, et, au mieux, une approximation de votre localisation (on peut facilement avoir 100 kilomètres d’erreur). Cette localisation permettra éventuellement d’appliquer un blocage géographique, pour limiter une ressource aux habitants d’un pays, mais pas de savoir dans quel quartier vous habitez.

Par contre, sur réquisition de la justice et avec l’heure exacte de connexion, votre FAI peut retrouver le modem précis qui s’est connecté avec une adresse IP donnée. Mais si ce modem est celui d’une borne Wifi publique, à moins qu’il n’ait fallu fournir une adresse email ou un numéro de téléphone qui a été vérifié avant d’octroyer l’accès (ce qui est rarement le cas), il sera quasiment impossible pour le gestionnaire du point d’accès d’identifier la personne précise cachée derrière une connexion. Il y a par ailleurs un tas de pays auxquels un opérateur belge ne répondra pas, et vice-versa.

On peut comparer l’adresse IP à une plaque d’immatriculation dynamique, qui est susceptible de changer régulièrement. Celle-ci ne vous permet pas de savoir qui est au volant : parfois, il s’agit d’une voiture familiale (avec 4 ou 5 personnes à l’intérieur que vous ne pouvez pas distinguer), parfois d’un bus, si vous êtes connecté à un Wifi public. Et on ne sait pas si la même plaque observée la veille était sur la même voiture.

En conclusion, une entité privée (site web, app mobile…) ne peut pas faire grand-chose de votre adresse IP. Au final, seul le fournisseur d’accès (ou l’employeur si l’accès se fait via un poste de travail d’entreprise) pourra réellement faire quelque chose de l’adresse IP, et le fera uniquement sur réquisition de la justice (du même pays ou d’un pays “ami”). Il sera par ailleurs très difficile d’identifier quelqu’un qui s’est connecté depuis un réseau public, à moins de combiner plusieurs sources, comme les caméras de surveillance ou les données des opérateurs mobiles.

Et l’IP de destination ?

Si une entité quelconque parvenait à intercepter un paquet, peut-elle savoir le site que vous visitez rien qu’avec l’adresse IP de destination ? Ça dépend ! Pour des services “majeurs” (Wikipedia, Facebook, Google…), oui, parce que ces serveurs ont des adresses IP fixes non partagées. Mais pour d’innombrables sites web de plus petite ampleur, non : l’adresse IP sera uniquement celle de l’hébergeur (OVH, PlanetHoster, Amazon AWS…), partagé par des milliers de sites web ou services divers. La correspondance avec site web exact se fait aux niveaux supérieurs, après décryptage des données (si la connexion se fait en https, ce qui est devenu la norme), et donc inaccessible au FAI ou à n’importe quelle autre entité sur le chemin.

Les cookies

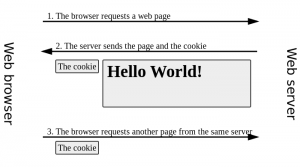

Si l’adresse IP ne permet pas à un site web ou autre service de suivre ses visiteurs, ils peuvent le faire au travers de cookies. Déconstruisons à nouveau un mythe : un cookie n’est pas un espion, un virus, voire une liste de pages visitées ou un petit programme qui tourne sur votre ordinateur pour pomper de l’information ou vous surveiller : comme déjà présenté dans un article précédent, un cookie est un petit fichier “inoffensif” qu’un site web dépose sur votre ordinateur quand vous en chargez une page, et qu’il pourra récupérer par la suite lorsque vous reviendrez sur le même site. C’est au départ un mécanisme fondamental qui permet aux sites web d’assurer une visite fluide en gardant les mêmes paramètres (comme la langue, le contenu d’un panier, ou l’utilisateur connecté).

Mais c’est aussi un mécanisme qui permet au site web de lier les différentes requêtes provenant de la même machine. Ceci lui permet donc de reconstituer l’ensemble des pages que vous avez consultées sur ce site et de se constituer un “profil” pour mieux cibler son message, voire, pour vendre cette information à des publicitaires. Par contre, un site web ne pourra jamais consulter les cookies d’un autre site web pour savoir ce que vous y faites.

Mais le problème fondamental en ce qui concerne la protection de la vie privée est plutôt lié à un type particulier, le “cookies tiers”, déjà présenté en détails dans un article précédent. Ce sont les cookies qui sont liés aux morceaux d’une page web qui proviennent d’un autre site, comme les boutons permettant de partager un article sur les médias sociaux, les vidéos embarquées provenant de YouTube et consorts, ou les éléments permettant aux gestionnaires d’un site web d’obtenir des statistiques avec des outils tels que Google Analytics. Mais aussi les encarts publicitaires, qui sont pour la plupart gérés par des régies publicitaires et pas par les sites eux-mêmes.

Grâce à ces cookies, Facebook, par exemple (mais aussi X, Google, LinkedIn, et bien d’autres) peut suivre un internaute sur toutes les pages qu’il parcourt, pour autant qu’un bouton Facebook (like, share…) soit présent sur la page, ce qui est le cas sur une très grande quantité de pages. Notons que Facebook reçoit l’URL complète et peut donc aller très loin dans son “profilage”. Mais aussi dans les informations qu’ils peuvent transmettre aux autorités et revendre aux data brokers.

Pour se protéger de ce profilage, il existe plusieurs solutions, comme le blocage de cookies tiers, ou l’installation de plugins comme “Ghostery” (voir ici pour plus de détails), voire la suppression régulière de tous les cookies. Par ailleurs, certains navigateurs, comme Edge ou Firefox, commencent de plus en plus à bloquer directement tous ces “trackeurs”. Mais ceci peut se faire au détriment de l’expérience utilisateur. Nous y reviendrons dans notre prochain article.

Le “fingerprinting”

En bloquant ou en limitant les possibilités des cookies, en particulier des cookies tiers, les publicitaires ont été confrontés à un problème important : leur capacité à suivre un utilisateur de page en page étant fortement diminuée, la possibilité de créer un profil précis et donc de proposer des publicités personnalisées et rentables s’en est retrouvée fortement impactée.

Il fallait donc trouver une alternative. Et elle s’est basée sur le constat suivant : un simple script Javascript peut obtenir une foule d’informations sur le navigateur et l’ordinateur sur lequel il tourne : la version exacte du navigateur, du système d’exploitation, la liste des plugins installés, la résolution de l’écran, la liste des polices installées, le fuseau horaire, la langue de l’utilisateur… Si aucune de ces informations ne permet indépendamment d’identifier de façon unique un utilisateur, la probabilité qu’un autre visiteur ait exactement la même combinaison de toutes ces informations est extrêmement faible. Cette combinaison permet donc, avec une grande précision, d’obtenir une empreinte (fingerprint) de l’utilisateur, et de le suivre de page en page.

Quand les navigateurs ont pensé trouver la parade en étant moins précis sur la réponse à ces questions (en répondant par exemple “Chrome 135” au lieu de “Chrome 135.0.7049.85” pour la version du navigateur), l’alternative n’a pas tardé à être imaginée, avec le “canvas fingerprinting“. Celle-ci se base sur les “Canvas” de HTML5, et consiste à créer, de façon invisible, une image complexe, combinant des formes diverses et du texte. En fonction du type de carte de graphique, de la version exacte de son driver, du modèle de processeur, du système d’exploitation, de la version des polices installées, l’image sera très légèrement différente. Imperceptible pour l’œil humain, mais suffisant pour distinguer deux ordinateurs légèrement différents. Et pour retrouver un ordinateur qui revient, même plusieurs semaines plus tard. Une approche semblable basée sur la carte son existe également.

Des outils tels que https://coveryourtracks.eff.org/ ou https://amiunique.org/ permettent de tester à quel point son navigateur est unique. Plus un visiteur est unique, plus grande est la possibilité de le suivre précisément.

Les traces locales

Outre les possibilités de suivi d’activité à distance, la navigation sur le web laisse aussi d’innombrables traces sur l’ordinateur, qui peuvent être exploitées par un pirate ou s’il est saisi par les autorités (y compris à l’étranger). L’historique de navigation, le contenu de tous les cookies, les données en cache, le fichier d’hibernation, les logs système, les traces laissées par les extensions des navigateurs (plugins), la cache DNS (voir par exemple ‘ipconfig /displaydns’ sous Windows)…

Comment s’en protéger ?

Peut-on protéger sa vie privée ? Nous explorerons dans le prochain article plusieurs méthodes : utilisation d’un VPN, mode “incognito” (Chrome), “InPrivate” (Edge) ou “privé” (Firefox), plugins dédiés, navigateur Tor. Nous verrons pour chacune d’entre elles ce qu’elles protègent exactement, mais également les contraintes qu’elles ajoutent.

Se protéger sur le web, ça ne concerne pas que les criminels ou les détenteurs de secrets très sensibles : tout le monde est concerné. À l’ère numérique, où nos vies sont de plus en plus interconnectées, chaque individu, du simple utilisateur de réseaux sociaux au professionnel travaillant avec des données sensibles, est exposé à divers risques en ligne. Les cyberattaques, le vol d’identité, et la collecte de données personnelles par des entreprises ou des tiers malveillants sont des menaces qui touchent tout le monde, sans distinction.

Il est donc essentiel que chacun prenne conscience de l’importance de la cybersécurité. En adoptant des pratiques de sécurité appropriées, nous pouvons non seulement protéger nos propres données, mais aussi contribuer à un environnement en ligne plus sûr pour tous. En somme, la protection sur le web est une responsabilité collective qui nécessite la vigilance et l’engagement de chacun.

Ce post est une contribution individuelle de Vandy Berten, spécialisé en data science chez Smals Research. Cet article est écrit en son nom propre et n’impacte en rien le point de vue de Smals.